7 Кроків діагностики клієнтів directaccess

Я використовую DirectAccess вже досить тривалий час і не знаю, щоб я робила без нього. Дуже зручно мати постійне підключення. Мені не потрібно думати про запуск VPN підключень, не потрібно турбуватися про те, чи буде працювати моє VPN підключення, і не потрібно мати справи з жахливими веб-додатками, які доступні через SSL VPN шлюз. Завдяки DirectAccess я можу використовувати свої всілякі додатки для настільних комп'ютерів на свого клієнта для виконання якісної роботи без необхідності замислюватися про підключення. Я просто завжди підключена. З точки зору користувача - це мрія, що стала реальністю.

Однак, адміністраторам, можливо, доведеться діагностувати DirectAccess підключення від випадку до випадку. Хоча DirectAccess підключення вельми надійні, в світі немає нічого ідеального, і можуть виникати ситуації, коли клієнти не можуть підключитися, в результаті чого вам доведеться визначати причини проблеми. Саме це ми і будемо обговорювати в цій статті: деякі основні кроки, які можна зробити для діагностики підключень DirectAccess клієнтів.

Грунтуючись на документації Microsoft і своєму власному досвіді проб і помилок, пропоную вам свій план з семи кроків по діагностиці підключення DirectAccess клієнтів:

А тепер давайте розглянемо кожен крок більш докладно.

Перевірка параметрів групової політики

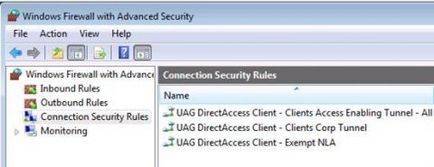

DirectAccess клієнти отримують свої клієнтські параметри через групову політику. Якщо групова політика не застосована до DirectAccess клієнту, він не зможе працювати в якості DirectAccess клієнта. Є безліч способів перевірки параметрів групової політики на DirectAccess клієнта, але моїм улюбленим є перевірка брандмауера Windows на наявність правил безпеки підключень (Connection Security Rules), які DirectAccess клієнти використовують для підключення до UAG DirectAccess сервера. Ці правила призначаються груповою політикою, тому якщо вони є, то групова політика застосована.

Можна ввести wf.msc в рядок пошуку на машині Windows 7, щоб відкрити консоль брандмауера Windows Firewall with Advanced Security. У лівій панелі консолі натисніть на розділі Правила безпеки підключення (Connection Security Rules).

Якщо ви бачите три правила, показаних на малюнку 1: UAG DirectAccess Client 'Clients Access Enabling Tunnel' All. UAG DirectAccess Clients 'Clients Corp Tunnel і UAG DirectAccess Clients' Example NLA. то можете бути впевнені, що групова політика застосована.

Перевірка того, що клієнт знає, що він знаходиться не в інтрамережі

Клієнт DirectAccess повинен знати, чи знаходиться він в або за межами корпоративної мережі. Якщо він розташований в межах корпоративної мережі, він відключає DirectAccess тунелі і використовує локальне дозвіл імен на основі DNS сервера, який вказаний в налаштуваннях його мережевої карти. Якщо DirectAccess клієнт знаходиться за межами корпоративної мережі, він буде створювати DirectAccess тунелі для підключення до UAG DirectAccess сервера, і дозволятиме UAG DirectAccess сервера дозволяти імена для DirectAccess клієнта.

Можна швидко визначити, чи знає клієнт DirectAccess про те, чи знаходиться він в або за межами корпоративної мережі, за допомогою наступної команди:

netshdns show state

Ця команда повинна повернути результат, схожий на малюнок 2 нижче.

Як показано на малюнку, розташування машини позначено як Поза корпоративної мережі (Outside corporate network). Якби машина повідомила про те, що вона знаходиться в межах корпоративної мережі, коли насправді це не так, то вам довелося б шукати причину такого повідомлення. А якщо машина, перебуваючи в корпоративній мережі, повідомляє про те, що вона знаходиться за її межами, також доведеться шукати причину цього. У другому випадку несправність, швидше за все, в проблемі підключення до сервера мережевих розташувань (Network Location Server - NLS).

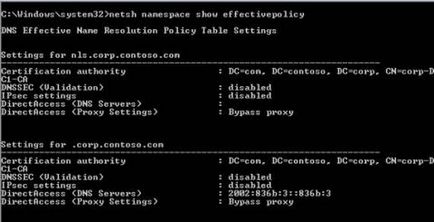

Перевірка параметрів таблиці політики розпізнавання імен клієнта DirectAccess

Таблиця політики розпізнавання імен (Name Resolution Policy Table - NRPT) використовується клієнтом DirectAccess для визначення того, який DNS сервер повинен використовуватися для вирішення імені. Коли DirectAccess клієнт знаходиться у внутрішній мережі, NRPT відключена, і єдиним DNS сервером, використовуваним клієнтом, є DNS сервер, налаштований на його мережевої карти. Однак коли DirectAccess клієнт знаходиться за межами корпоративної мережі, NRPT включається і використовується для визначення того, який DNS сервер буде використовуватися для розпізнавання імен в залежності від імені, яке потрібно вирішити.

Параметри таблиці NRPT можна подивитися за допомогою наступної команди:

netsh namespace show effectivepolicy

DirectAccess клієнти використовують IPv6 для взаємодії з DirectAccess сервером. Це завжди так. Клієнт DirectAccess може також використовувати IPv6 для взаємодії з ресурсами в інтрамережі. Це буде так, якщо ресурси интрасети підтримують IPv6. Однак якщо ресурс интрасети не підтримує IPv6, то UAG DirectAccess сервер буде використовувати NAT64 / DNS64 для перекладу IPv6 повідомлень з DirectAccess клієнта IPv4 ресурсу в інтрамережі. Дуже важливо розуміти, що DirectAccess клієнт завжди використовує IPv6 при підключенні до UAG DirectAccess сервера.

Однак оскільки IPv6 інтернет для більшості з нас поки що не існує, нам потрібно передавати IPv6 повідомлення через IPv4 інтернет, і це ми робимо за допомогою технологій тунелювання IPv6. Клієнт DirectAccess може використовувати одну з трьох технологій тунелювання IPv6 для підключення до UAG DirectAccess сервера через IPv4 інтернет:

Ви можете визначити те, яка технологія тунелювання IPv6 використовується, запустивши команду ipconfig / all.

Перевірка аутентифікації клієнта DirectAccess

Коли клієнт DirectAccess підключається до UAG DirectAccess сервера, він використовує IPsec тунелі для забезпечення підключення до корпоративної мережі. Тут використовується два тунелі:

- Тунель інфраструктури (Infrastructure Tunnel) 'це тунель, який створюється до входу користувача за допомогою сертифіката комп'ютера і облікового запису користувача комп'ютера в Active Directory, а також за допомогою перевірки автентичності NTLMv2. Використовується два способи перевірки справжності для створення першого тунелю, і клієнт DirectAccess може отримати доступ тільки до певної кількості комп'ютерів через тунель інфраструктури.

- Тунель интрасети (Intranet Tunnel) 'цей тунель створюється після створення тунелю інфраструктури, оскільки тунель інфраструктури необхідний для надання доступу до контролерів домену для перевірки автентичності Kerberos. Тунель интрасети використовує перевірку автентичності на основі сертифікату комп'ютера і на основі облікового запису увійшов користувача (Kerberos) для створення другого тунелю. Тунель интрасети дозволяє користувачеві підключатися до іншої частини мережі.

Питання полягає в наступному: як дізнатися, який спосіб перевірки автентичності використовується і що ні / працює? Одним із способів зробити це є використання консолі брандмауера Windows Firewall with Advanced Security. Розгорніть розділ Спостереження (Monitoring). потім розгорніть розділ Зіставлення безпеки (Security Associations) і натисніть на розділі Основний режим (Main Mode). Тут ви бачите зіставлення безпеки в основному режимі для тунелів інфраструктури та інтрамережі, як показано на малюнку 5. Зверніть увагу, що в розділі Другий спосіб перевірки автентичності (2nd Authentication Method) є підключення, що використовують NLTMv2 і Kerberos V5. NTLM використовується для перевірки автентичності тунелю інфраструктури, а Kerberos використовується тунелем интрасети.

Перевірка підключення до DNS серверів і контролерам домену

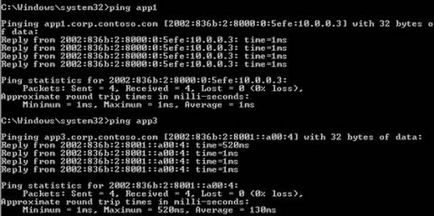

Як і в разі діагностики сценаріїв без DirectAccess, необхідно переконатися, що клієнт DirectAccess може взаємодіяти з вашими контролерами домена і DNS серверами.

Наприклад, можна виконати наступну команду:

Ви легко можете перевірити дозвіл імен за допомогою пінгу, як показано на малюнку 7 нижче.

висновок

У цій статті ми розглянули короткий вступ про те, як діагностувати клієнтів DirectAccess. Перевірка цих семи моментів допоможе вам отримати інформацію, необхідну для того, щоб направити свої дії щодо усунення проблем в потрібне русло. Якщо ви хочете дізнатися більше про UAG DirectAccess, для початку найкраще підійде керівництво з діагностики в тестовій лабораторії для UAG DirectAccess, яке можна знайти тут. Дайте мені знати, якщо у вас виникли питання по діагностуванню UAG DirectAccess, і я постараюся зробити все від мене залежне, щоб направити вас в правильному напрямку.