Локальна політика безпеки

Налаштування політики провідної мережі

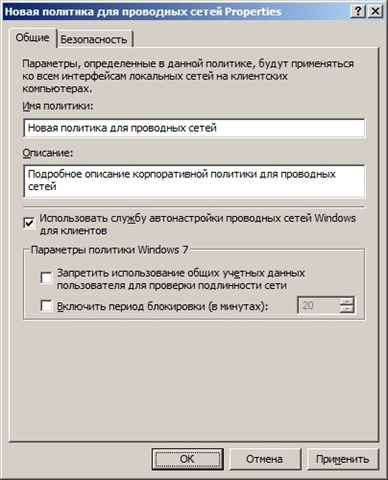

На наступній ілюстрації відображена вкладка «Загальні» політики провідної мережі:

Мал. 2. Вкладка «Загальні» діалогового вікна параметрів політики провідної мережі

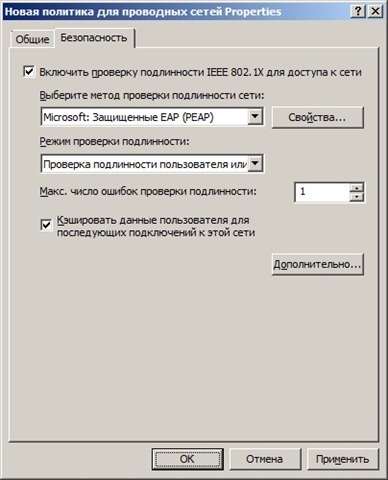

За умовчанням вибраний метод Microsoft: захищені EAP (PEAP);- Перевірка автентичності користувача або комп'ютера. У тому випадку, якщо буде обраний цей параметр, облікові дані безпеки будуть використовуватися на основі поточного стану комп'ютера. Навіть якщо в систему не входив жоден користувач, перевірка справжності буде виконуватися за обліковими даними комп'ютера. При вході користувача будуть використовуватися облікові дані увійшов в систему користувача. Компанія Microsoft рекомендує в більшості випадків використовувати саме цей параметр режиму перевірки автентичності.

- Тільки для комп'ютера. В цьому випадку перевірка справжності виконується тільки для облікових даних комп'ютера;

- Перевірка автентичності користувача. При виборі даного параметра включається примусова перевірка справжності користувача тільки при підключенні до нового пристрою 802.1X. У всіх інших випадках перевірка справжності виконується тільки для комп'ютера;

- Перевірка справжності гостя. Даний параметр дозволяє підключатися до мережі на основі гостьовий облікового запису.

На наступній ілюстрації відображена вкладка «Безпека» даного діалогового вікна:

Мал. 3. Вкладка «Безпека» в діалоговому вікні параметрів політики провідної мережі

Властивості режимів перевірки автентичності

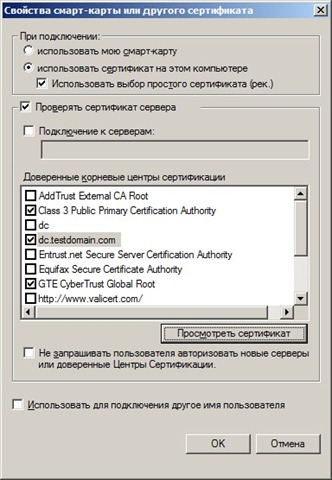

Як говорилося в попередньому розділі, для обох методів перевірки автентичності є додаткові настройки, які викликаються після натискання на кнопку «Властивості». У цьому розділі розглянемо всі можливі настройки для методів перевірки автентичності.

Налаштування методу перевірки автентичності «Microsoft: Захищені EAP (PEAP)»

EAP (Extensible Authentication Protocol, Розширюваний Протокол Аутентифікації) - це розширювана інфраструктура аутентифікації, яка визначає формат посилки. Для настройки даного методу перевірки автентичності доступні наступні параметри:

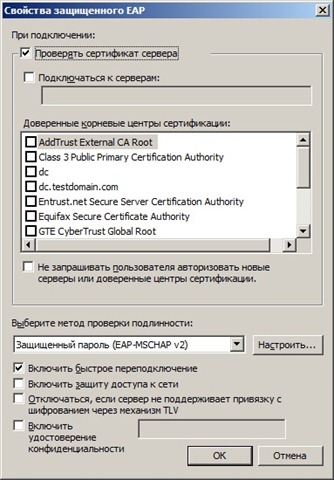

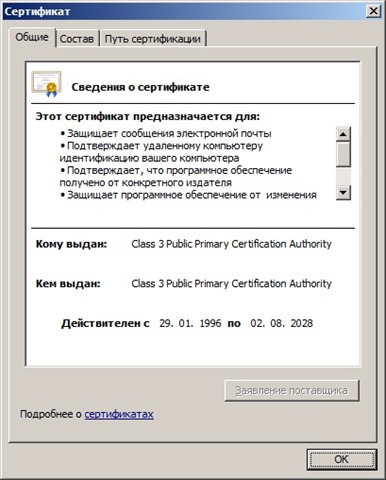

Діалогове вікно властивостей захищеного EAP відображено на наступній ілюстрації:

Мал. 5. Діалогове вікно властивостей захищеного EAP

Для настройки даного методу перевірки автентичності існують такі параметри:

Розширені можливості пошуку безпекової політики провідних мереж

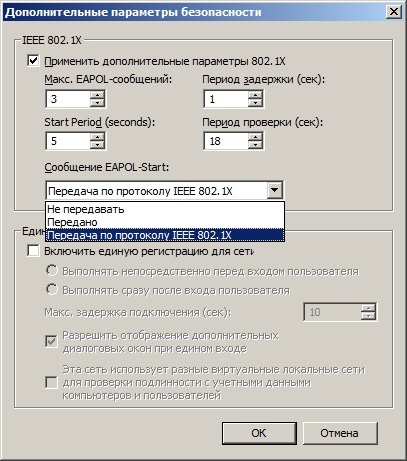

Ви, напевно, звернули увагу на те, що на вкладці «Безпека» в діалоговому вікні налаштувань політики провідної мережі присутні ще додаткові параметри безпеки, призначені для зміни поведінки мережевих клієнтів, які подають запити на доступ з перевіркою достовірності 802.1X. Розширені можливості пошуку політик провідних мереж можна розділити на дві групи - настройки IEEE 802.1X і налаштування єдиного входу. Розглянемо кожну з цих груп:

У групі налаштувань IEEE 802.1X ви можете вказати характеристики запитів провідних мереж з перевіркою достовірності 802.1х. Для зміни доступні наступні параметри:

- Застосувати додаткові параметри 802.1X. Ця опція дозволяє активувати наступні чотири налаштування;

- Макс. EAPOL-повідомлень. EAPOL - це протокол EAP, який використовується до того як комп'ютер встигає аутентифицироваться, і тільки після успішного «логіна» весь інший трафік зможе проходити через той порт комутатора, до якого підключений даний комп'ютер. Цей параметр відповідає за максимальну кількість повідомлень, що відправляються EAPOL-Start;

- Період затримки (сек). Цей параметр відповідає за затримку в секундах перед виконанням наступного запиту перевірки справжності 802.1X після отримання повідомлення про відмову при перевірці автентичності;

- Start Period (період початку). Цей параметр відповідає за час очікування перед повторною відправкою послідовних повідомлень EAPOL-Start;

- Період перевірки (сек). Цей параметр визначає число секунд між повторною послідовних початкових повідомлень EAPOL після ініціації наскрізний перевірки доступу 802.1X;

- Повідомлення EAPOL-Start. За допомогою даного параметра ви можете вказати наступні характеристики передачі початкових повідомлень EAPOL:

- Чи не передавати. При виборі даного параметра, EAPOL повідомлення не будуть передаватися;

- Передано. При виборі цього параметра, клієнтові потрібно буде вручну відправляти початкові повідомлення EAPOL;

- Передача по протоколу IEEE 802.1X. при виборі даного параметра (він визначений за замовчуванням) повідомлення EAPOL будуть відправлятися в автоматичному режимі, чекаючи почати перевірку 802.1х.

При використанні єдиного входу, перевірка справжності повинна виконуватися на підставі конфігурації безпеки мережі в процесі входу користувача в операційну систему. Для повної настройки профілів єдиного входу в систему доступні наступні параметри:

- Включити єдину реєстрацію для мережі. При включенні даної опції активуються настройки єдиного входу в систему;

- Включити безпосередньо перед входом користувача. Якщо ви встановите перемикач на цю опцію, то перевірка справжності 802.1х буде виконуватися перед завершенням входу користувача в систему;

- Включити одразу після входу користувача. Якщо ви встановите перемикач на цю опцію, то перевірка справжності 802.1х буде виконуватися після завершення входу користувача в систему;

- Макс. затримка підключення. Цей параметр задає максимальний час, за яке повинна бути завершена перевірка справжності і, відповідно, як довго буде чекати користувач перед появою вікна користувальницького входу в систему;

- Дозволити відображення додаткових діалогових вікон при єдиному вході. Цей параметр відповідає за відображення діалогового вікна входу користувача в систему;

- Ця мережа використовує різні віртуальні локальні мережі для перевірки автентичності за обліковими даними комп'ютерів і користувачів. При вказівці цієї настройки, при запуску, все комп'ютери будуть поміщатися в одну віртуальну мережу, а після успішного входу користувача в систему, в залежності від дозволів, будуть переводитися в різні віртуальні мережі. Цю опцію можна буде активувати тільки в тому випадку, якщо у вас на підприємстві використовуються кілька віртуальних локальних мереж VLAN.

Діалогове вікно додаткових параметрів безпеки політики провідних мереж відображено на наступній ілюстрації:

Мал. 8. Діалогове вікно додаткових параметрів безпеки політики провідних мереж