Як зробити злом пристрою жертви за допомогою wifi

1. Принципова небезпечність бездротових мереж

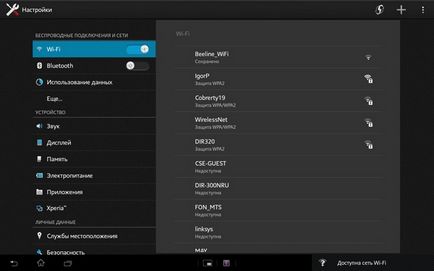

2. Як примусово змусити підключитися до своєї точки доступу «потенційну жертву»?

Існує три рішення, розташовані вони в порядку убування залучення клієнта в процес перехоплення

а) Наявність відкритої точки доступу

Це самий елементарний варіант, призначений для того, кому набридло сидіти в інтернеті через мобільного оператора, який хоче швидкісного доступу до сайтів. Він шукає халяви - він її знайде!

При використанні такого варіанту ви отримаєте наплив абсолютно нецікавих вам людей, серед яких виявити співробітників компанії, тестуванням безпеки якою ви займаєтеся вкрай мало.

б) Наявність відкритої точки доступу з мульти-SSID. Назва точки перейменовано в відомі бренди, наприклад Dlink, asus або Megafon_free_wifi.

Цей варіант подібний до попереднього, але є одна різниця - ймовірність, що пристрій жертви підключиться до вашої точки доступу по старій пам'яті. Використовуючи цей метод, є певний відсоток підчепити цікавого нам клієнта.

з) Використання KARMA.

Принцип роботи KARMA

Будь-яке "пристрій-клієнт" в режимі простою періодично розсилає «маячки», намагаючись знайти поруч одну з раніше підключених бездротових мереж. Пристосування під керуванням KАRМА веде перехоплення «маячків» і представляється клієнтам саме тієї точку доступу, яку шукає клієнт. При використанні такого способу, неважливо які параметри безпеки точки доступу, неважливо які стоять паролі або як шифрується підключення, адже підключення здійсниться непомітно, використовуючи відкритий канал.

Весь цей спосіб - диво SSID і трохи шаманства розробників цього прекрасного творіння.

Як тільки потенційна жертва підключилася до вашої точки доступу і пішла через неї в інтернет, у вас з'являється безліч можливостей для перехоплення і крадіжки даних. Ви можете перехоплювати весь відкритий трафік, використовуючи засоби tcpdump і dsniff, а так само перехоплювати ssl-трафік через sslstrip.

Нормальних методів захисту мало. Відключення від бездротових мереж звичайно ж не варіант, але можливість потрапити в зону дії КАRMА дуже легко. Визначити це можна за несподіваним підключенню вашого мобільного пристрою до точки доступу безпроводової мережі, якій поруч начебто і немає і яка не вимагає пароль.

Для збільшення ймовірності успіху в пошуку паролів варто комбінувати всі три способи.