Як стати параноїком перші кроки

- mgb

1. Маємо підключений комп'ютер до інтернету безпосередньо, без роутера

Скажу відразу, не найкраща ситуація. Я б навіть один домашній комп'ютер підключав через роутер для виходу в інтернет. Все-таки, це - додатковий захист при правильному налаштуванні. Залежно від технології підключення і ступеня серйозності в цьому питанні провайдера вас можуть бачити інші абоненти провайдера, підключені до одного і того ж комутатора, а то і до всієї мережі. Таким чином, інші можуть бачити вашу загальнодоступну бібліотеку, ім'я вашого комп'ютера, папки і принтери, якщо до них надано загальний доступ.

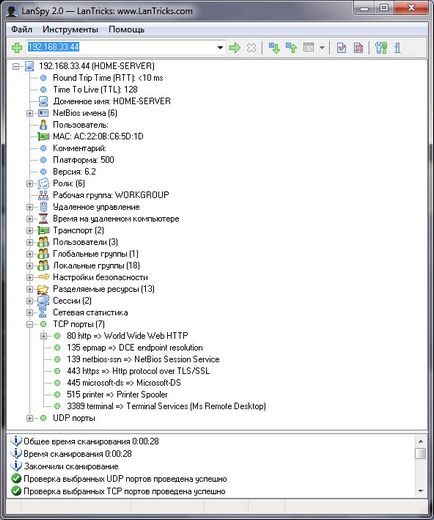

Наприклад, ось так:

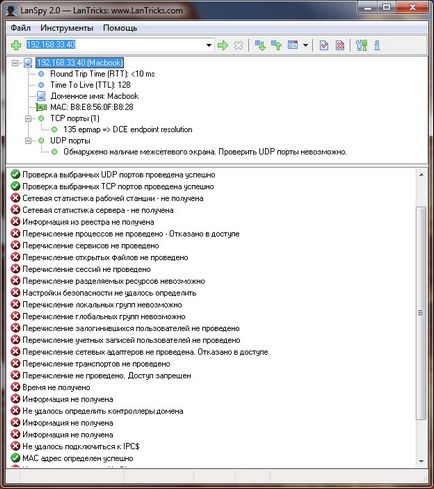

Або в ідеалі навіть так:

Щоб убезпечити свій персональний комп'ютер, підключений безпосередньо до мережі, дам кілька порад по налаштуванню Windows, інші системи поки не розглядаємо.

- Можна, звичайно, купити і встановити який-небудь антивірус з вбудованим Firewall, але це - додаткові витрати, та й можна вирішити питання простіше і надійніше.

- В налаштуваннях мережевого підключення необхідно видалити все, що не потрібно для роботи в інтернет. А саме: клієнт для мереж Microsoft, QoS, службу доступу до файлів і принтерів ... У підсумку повинен залишитися тільки "Протокол інтернету TCP / IPv4" (можна ще TCP / IPv6).

- Потім відкриваємо розділ "Адміністрування" в "Панелі управління". Запускаємо "Локальні політики безпеки". Тут багато цікавого, починаючи від правил ведення і установки паролів в системі і закінчуючи політиками аудиту та мережевої взаємодії. Сподіваюся, не треба пояснювати, що пароль для вашого облікового запису користувача (а зазвичай - за сумісництвом і адміністратора системи) повинен мати місце бути, і бажано довжиною не менше 8 символів. У серверних версіях Windows це відразу задається в політиках безпеки, в десктопних за замовчуванням - немає. Тут на нашій совісті: або просто використовувати складні паролі і періодично міняти їх, або встановити в політиках мінімальну довжину і складність, а також термін зміни пароля - тоді система не дасть филонить.

- Розділ "Локальні політики" => "Параметри безпеки". Тут багато опцій, перерахую найбільш цікаві та значення, які треба встановити:

Доступ до мережі: дозволити трансляцію анонімного SID в ім'я - [Відключений]

Мережевий доступ: заборонити анонімний доступ до іменованих каналів і загальних ресурсів - [Включено]

Мережевий доступ: не дозволяти перерахування облікових записів SAM анонімними користувачами - [Включено]

Мережевий доступ: не дозволяти перерахування облікових записів SAM і загальних ресурсів анонімними користувачами - [Включено]

Мережевий доступ: віддалено доступні шляхи і вкладені шляхи реєстру - [Пусто]

Мережевий доступ: шляхи в реєстрі доступні через віддалене підключення - [Пусто]

При відкритті кожної політики можна в поясненнях прочитати опис за значеннями. Залежно від ступеня параної можна редагувати та інші опції. - Далі запускаємо "Служби" в розділі "Адміністрування" і відключаємо служби, які не будуть важливі для роботи в інтернеті:

- Автоматична настройка мережевих пристроїв

- Браузер комп'ютерів

- Маршрутизація і віддалений доступ

- Модуль підтримки NetBIOS через TCP / IP

- Виявлення SSDP

- Загальний доступ до підключення до Інтернету (ICS)

- Сервер

- Служба загального доступу до портів Net.Tcp

- Служба загальних мережевих ресурсів програвача Windows Media

- Віддалений реєстр

Після виконаних маніпуляцій наш PC, звичайно, не перетвориться в "чорний ящик", але, тим не менш, буде більш захищений від атак ззовні. І при сканування буде приблизно така картина:

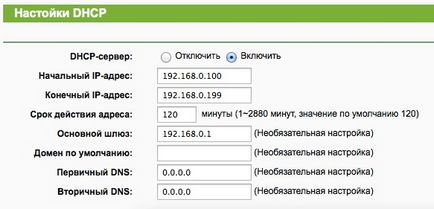

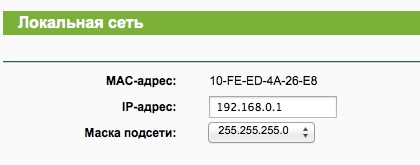

2. Доступ в інтернет організований через роутер.

При такому варіанті складно атакувати комп'ютер, але треба приділити належну увагу налаштуванню роутера. Як приклад буду приводити скріни від роутерів TP-Link (одні з найдоступніших і популярних).

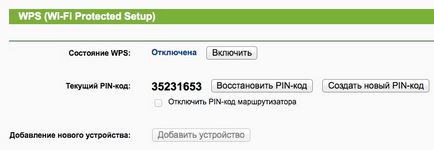

Налаштування WPS - опція, яка спрощує настройку і підключення до wi-fi мережі, також часто є об'єктом атаки. Існують вже готові утиліти для перебору і злому WPS коду. Це актуально не для всіх моделей роутерів, але в разі простих 8-ми значних кодів - досить успішно. Тому краще навчитися налаштовувати роутер самостійно, не покладаючись на автоматику, і відключити службу WPS, а пароль на wi-fi мережу задати вручну.

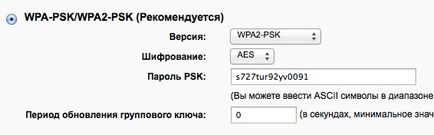

Вибирати його бажано досить довгим і складним.

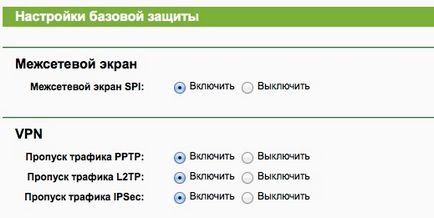

Якщо він не буде мати PPTP, L2TP, IPSec для підключення до корпоративної мережі або для інших цілей, то краще заблокувати створення VPN тунелів через роутер. А то раптом якийсь троян буде встановлювати з'єднання по vpn тунелю для створення підключення до ботнет мережі?

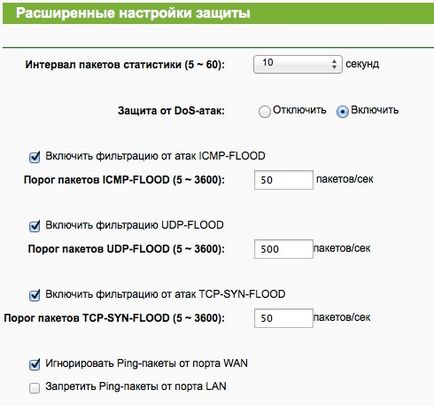

Бажано включити захист від DoS атак. А також ігнорувати пінг на wan порт. Це допоможе відразу виключити ваш роутер з об'єкта атаки при простому переборі мереж на предмет відповіді по ping.

Окремої уваги потребує служба UPnP

У деяких роутерах вона по-умовчанням вимкнена, в інших - включена, я зазвичай залишаю включеної, але треба в першу чергу розуміти, що, підключаючи яке-небудь "розумне" пристрій, що підтримує протокол UPnP, можна потрапити в ситуацію, при якій ваш пристрій буде без вашого відома доступно з інтернету.

Отже, хто вважає, що моя параноя небезпідставні, записуйтеся до лав початківців параноїків і починайте ставитися серйозніше до налаштування свого домашнього обладнання!

Тисни лайк, роби ретвіт: Дай п'ятірочку!